Категории блога

Популярные статьи

- Внимание! Критическая уязвимость во всех версиях Joomla 1.5, 2.5,3 (CVE-2015-8562)

- Nginx, настраиваем кэширование и сжатие данные — ускоряем скорость загрузки сайта

- Зеркало репозитория CentALT для CentOS 5.x - 6.x

- Интеграция WordPress плагина Contact Form 7 с сервисом unisender.com

- Установка двух версий php (5.2 и 5.3) на сервер с Centos и панелью ISPmanager

Новости компании

- 27.02.2018: Изменение максимально возможного срока выпуска ssl сертификатов

- 15.12.2016: Изменение стоимости SSL сертификатов Comodo PositiveSSL

- 24.12.2015: С наступающими Рождеством и Новым Годом!

- 11.11.2015: Смена номера телефона службы поддержки пользователей.

- 20.04.2015: Приём платежей через платёжные системы Webmoney и Z-Payment восстановлен

Последние записи в блоге

-

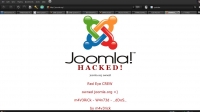

Внимание! Критическая уязвимость во всех версиях Joomla 1.5, 2.5,3 (CVE-2015-8562)

-

Зеркало репозитория CentALT для CentOS 5.x - 6.x

-

Mozilla вслед за Google объявила о намерении отказаться от полноценной работы с сайтами, не использующими https.

-

Яндекс выпустил антивирус для лечения сайтов — Manul. Отзыв от WebPatron

-

Критическая уязвимость в Magento

Внимание! Критическая уязвимость в CMS Joomla! Срочно обновляемся

Воскресенье, 04 августа 2013 00:521 августа 2013 года вышли критические обновления для Joomla второй и третьей версии. Уязвимости подвержены все предыдущие версии, то есть версия 2.5.13 и более ранние линейки 2.5.x, а также версия 3.1.4 и более ранние линейки 3.x.

Скорее всего уязвимости также подвержены версии 1.6.х и 1.7.х

Уязвимость представляет собой возможность загрузки файла неавторизованным пользователем, что неминуемо приведёт к взлому вашего сайта.

Любой владелец интернет-сайта, на котором предусмотрена регистрация пользователей, либо возможность оставлять сообщения или комментарии рано или поздно сталкивается с таким неприятным явлением, как нашествие спам-ботов.

Если ресурс попал в базы спаммеров, то на нём ежедневно начинают сотнями регистрироваться боты, которые оставляют спам-сообщения. Особенно такой напасти подвержены различные интернет форумы. Естественно владельцы сайтов начинают активно с этим явление бороться, так как проблема состоит не только в том, что значительно усложняется работа по модерированию ресурса, но появляется и ещё один неприятный момент — значительное увеличение нагрузки на сервер, что обычно приводит к дополнительным затратам на содержание ресурса.

Довольно часто возникают ситуации, когда обычных логов, которые пишет вебсервер apache бывает недостаточно. Например ваш сайт взломали, и вы изучаете логи вебсервера с целью находжения дыры в вашем сайте. Если точное время взлома известно, то скорее всего в логах вы найдёте скрипт или файл, к которому обращались с POST запросом. Да, это будет именно POST запрос. Но беда в том, что вы увидите в логах только файл, а вот что именно ему передали, видно к сожалению не будет. Да и точное время взлома довольно редко известно, поэтому обычно найти дыру на сайте, через которую его взломали, очень непросто.

Внимание! Массовые взломы сайтов на WordPress

Воскресенье, 14 апреля 2013 00:46В настоящее время в сети наблюдается массовый взлом сайтов, построенных на популярном блоговом движке WordPress. Причём в данном случае не используется какая-либо уязвимость, ломают методом банального брутфорса (перебора паролей).

Что интересно, атака производится с обычных компьютеров пользователей, заражённых вирусом. То есть по сути такой компьютер получает задание подобрать пароль к определённому сайту и после этого он начинает каждые 1 — 2 секунды пытаться авторизоваться в администраторской панели этого сайта. При этом практически всегда используется стандартный логин admin, а пароль перебирается по специальному словарю. Также хочется заметить, что перебор паролей идёт не с одной заражённой машины. То есть, к примеру 50 попыток подбора делает один компьютер-зомби, дальше продолжает другой, третий и так далее. Взломанных подобным способом сайтов в данный момент огромное количество и атаки не утихают.

Фальшивое обновление adobe flash player заражает вирусом компьютеры и телефоны пользователей

Воскресенье, 24 марта 2013 00:28В последнее время очень часто путешествуя по различным сайтам в сети интернет можно увидеть оповещение о том, что версия Adobe Flash Player на вашем компьютере устарела и её нужно срочно обновить.

Внимание! Будьте осторожны. Огромное количество этих оповещений являются фальшивыми (фейковыми), ведут не на сайт компании Adobe, и установив такое обновление на свой компьютер или телефон, вы его собственноручно заразите вирусом.

Как же отличить настоящее оповещение от фальшивого? Всё довольно просто. Постараемся всё подробно расписать по пунктам.